In der Regel verbindet sich dann das Gerät automatisch mit dem Internet. Eine Passworteingabe ist nicht notwendig, da die Verbindung nur über das Kabel läuft und daher auch kein anderes Gerät zugreifen kann. Passwort und Netzwerkname, also der, unter dem Ihr Handy später auf anderen Geräten aufscheint, können geändert werden. Nach der Aktivierung erscheint am Smartphone in der Navigationsleiste sowie bei den Benachrichtigungen ein Hinweis, dass der Hotspot jetzt aktiv ist. Berühren Sie diese Benachrichtigung, kommen Sie wieder zu den Hotspoteinstellungen, wo Sie den Hotspot jederzeit wieder deaktivieren können.

Bluetooth Tethering. Danach koppeln Sie die beiden Geräte und schalten dann am Smartphone das Bluetooth-Tethering unter dem oben beschriebenen Menüpfad ein.

Betriebssystem: iOS (iPhone 6, iPhone 5, iPhone 4 etc.)

Dann kann man über das Bluetooth-Interface des Endgeräts auf die Datenverbindung zugreifen. Auch hier ist in der Regel keine Passworteingabe notwendig, weil Sie selbst am Smartphone bestimmen welche Geräte gekoppelt werden dürfen.

- blaue haken bei whatsapp entfernen iphone?

- WhatsApp hacken: Alle Nachrichten auf dem Handy mitlesen?

- Die WLAN-Tricks der Profi-Hacker - PC-WELT.

- sony handycam dcr-hc23 software windows xp.

- Schnüffel-Tool zeigt fremde WhatsApp-Nachrichten an?

- WhatsApp-Nachrichten über WLAN können mitgelesen werden.

- kostenloser spyware scanner.

In der Regel verbindet sich das angeschlossene Gerät automatisch mit dem Internet. Sobald die Internetverbindung funktioniert, wird die Navigationsleiste des iPhones blau. Auch wie bei Android ist hier keine Passworteingabe nötig, denn die Verbindung läuft nur über das Kabel. Diese Funktion sollte man akzeptieren, wenn man seine Geräte kabellos mit der Smartphone-Datenverbindung versorgen will.

Im wlan auf anderes handy zugreifen

Ist der Hotspot aktiv, erkennt man dies am iPhone an der blaugefärbten Navigationsleiste. Auch bei iOS ist die Datenverbindung ganz normal wie ein herkömmliches WLAN-Netzwerk über verbundene Laptops, Smartphones oder andere internetfähige Geräte so lange verfügbar, bis man es unter dem entsprechenden Menüpunkt deaktiviert. Die Einrichtung erfolgt genauso wie bei dem Android-Betriebssystem: Die Geräte werden zuerst gekoppelt, dann kann der Laptop mit der Datenverbindung des Smartphones verbunden werden.

Dann haben auch Brute-Force-Angriffe keine Chance. Denn viele Websites funktionieren ohne Javascript nicht mehr richtig, und Sie müssten für jede Site eigene Ausnahmeregeln festlegen. IP-Adressbereiche im Netz prüfen. Zu Hause haben Sie wahrscheinlich noch einen gewissen Überblick darüber, welche Geräte laufen und welche Dienste sie im Netzwerk bereitstellen.

Im Fenster erscheinen nach und nach die Suchergebnisse. Bei Letzterer handelt es sich um eine weltweit eindeutige Kennung des Netzwerkadapters. Wenn ein kleiner Pfeil vor einer Zeile erscheint, lässt sich der Eintrag per Doppelklick aufklappen. Dabei kann es sich ebenfalls um die Konfigurationsoberfläche eines DSL-Routers handeln, hinter der ein eigener Webserver steckt.

Das Tool zeigt auch Windows-Freigaben an. Die unerlaubte Nutzung in einem Firmennetzwerk bleibt unter Umständen nicht unentdeckt und kann juristische Konsequenzen haben. Dabei finden sie dann Dienste, die über das Internet erreichbar sind. Diese müssen jetzt nur noch unzureichend geschützt sein oder Sicherheitslücken aufweisen, und schon lässt sich ein Angriff starten.

Grundsätzlich sollte nur das laufen, was unbedingt nötig ist. Netzwerkfreigaben und Server-Dienste müssen immer über ausreichend sichere Passwörter geschützt sein. Offene Ports im Netzwerk finden. Das ist der Port, über den Webserver gewöhnlich erreichbar sind. Gefährlich kann es werden, wenn Sie irgendwann etwa zu Testzwecken Ports geöffnet und nicht wieder geschlossen haben, obwohl Sie den Server-Dienst mittlerweile nicht mehr nutzen.

Das kann zum Problem werden, wenn die Server-Software nicht aktuell ist und Sicherheitslücken hat. Rufen Sie die Konfigurationsoberfläche im Browser auf.

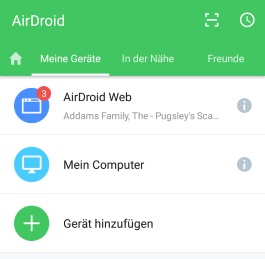

- Per WLAN mit Windows auf Android-Handys zugreifen.

- Wie kann ich das Handy ohne Zugriff ausspionieren?.

- Handelsplattform StockX bläst zum Angriff auf Ebay und Amazon.

Meistens erreichen Sie diese über die IP-Nummer Wenn etwas dabei ist, was Sie nicht mehr benötigen, schalten Sie es ab. Hacker im drahtlosen Netzwerk. Das alleine reicht jedoch nicht. Der Datenverkehr kann hier ganz einfach von Hackern abgefangen werden. Wenn Sie selber ausprobieren möchten, welche Daten in den Netzwerkpaketen enthalten sind, können Sie beispielsweise das Firefox-Add-on Firesheep nutzen. Die für das Add-on erforderliche Firefox-Version 3. Unter Android erfüllt Droidsheep einen ähnlichen Zweck.

WhatsApp hacken: Alle Nachrichten auf dem Handy mitlesen!

Jedes Gerät benötigt eine eindeutige IP-Adresse. Damit ist sichergestellt, dass lediglich selbst angeforderte Datenpakete in das lokale Netzwerk zugestellt werden. Möglicherweise finden Sie hier auch noch eine IPv6-Adresse.